ASP(Active Server Pages)是一种用于创建动态交互式网页的技术,通常与后端的服务器端脚本语言(如ASP.NET、VBScript、JScript等)结合使用。由于ASP应用程序通常涉及用户输入、数据库查询和数据处理,因此存在一些常见的安全漏洞。以下是一些常见的ASP漏洞及其详细解答:

跨站脚本攻击(Cross-Site Scripting,XSS):

攻击者通过注入恶意脚本代码,使得在受害者浏览器中执行该代码,从而获取用户敏感信息或执行恶意操作。

解答:

要防范XSS漏洞,应该对用户输入进行严格的验证和过滤,特别是转义特殊字符,使用内容安全策略(Content Security Policy,CSP)限制脚本执行,避免直接将用户输入插入到HTML中。

SQL注入:

攻击者通过构造恶意的SQL查询语句,从而绕过应用程序的输入验证,访问或修改数据库中的数据。

解答:

避免SQL注入的方法包括使用参数化查询、使用ORM(对象关系映射)工具、输入验证和严格的权限控制,不要直接将用户输入拼接到SQL查询语句中。

认证与授权漏洞:

不正确的身份验证和授权机制可能导致未经授权的用户访问敏感信息或执行操作。

解答:

使用安全的身份验证和授权机制,实施最小权限原则,限制用户只能访问其所需的资源,确保用户身份验证的安全性。

敏感数据泄露:

不正确的配置、错误处理或日志记录可能会导致敏感信息(如密码、API密钥等)泄露。

解答:

避免将敏感信息硬编码到代码中,使用加密存储敏感数据,合理配置服务器和应用程序以限制对敏感数据的访问。

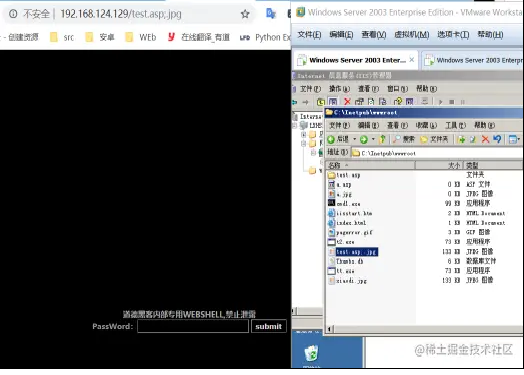

文件上传漏洞:

不正确的文件上传验证和处理可能使攻击者上传恶意文件,导致服务器被入侵。

解答:

对上传文件进行严格的验证,使用白名单机制限制允许上传的文件类型和大小,确保上传文件的存储位置不会导致任意代码执行。

请求伪造(Cross-Site Request Forgery,CSRF):

攻击者通过引诱用户执行未经授权的操作,从而在用户登录状态下执行恶意请求。

解答:

实施CSRF令牌,验证请求来源,确保用户执行的操作都经过适当的授权。

不安全的会话管理:

错误的会话管理可能导致会话劫持、会话固定和会话漏洞。

解答:

使用安全的会话管理机制,包括生成强大的会话ID、使用HTTPS加密传输会话数据,实施会话超时策略。

敏感信息存储不当:

不正确的存储敏感数据,如密码以明文形式存储,可能导致信息泄露。

解答:

使用加密存储密码,避免明文存储敏感数据,实施良好的密码策略。

任意文件包含(Arbitrary File Inclusion):

不正确的文件包含验证可能允许攻击者包含恶意文件,导致代码执行。

解答:

避免使用用户可控制的输入作为文件包含路径,使用白名单机制来验证允许包含的文件。

代码注入:

不安全的输入验证可能允许攻击者将恶意代码注入应用程序,导致执行任意代码。

解答:

严格验证用户输入,避免将用户输入直接用作代码执行的一部分,使用安全编码实践。

以上只是一些常见的ASP漏洞,确保应用程序安全需要全面的安全开发实践,包括对代码进行安全审查、使用漏洞扫描工具、持续的安全培训等。

转载请注明:郑州SEO优化_郑州网站优化 » 常见的ASP漏洞有哪些